“活动目录是大脑,域控制器是大脑所在的身体。”

很多人在讲“域”“域控”“AD”时傻傻分不清,今天,我们来彻底梳理清楚。

一、先来两个定义,搞清楚基本概念

活动目录(Active Directory,AD)是什么?

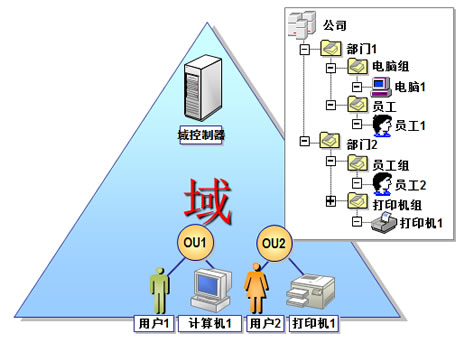

活动目录是一种目录服务(Directory Service),由微软推出,用于集中管理组织内部的用户身份、计算机资源、权限访问、策略配置等。

📌 本质上它是一个数据库 + 权限引擎 + 组织管理体系。

域控制器(Domain Controller,DC)是什么?

域控制器是指安装并运行了 Active Directory 服务的服务器,是活动目录的物理承载者与响应者。

📌 简单说,它就是“运行活动目录的那台服务器”。

二、一句话区分

AD 是软件逻辑系统,而 DC 是服务器硬件角色。

三、结构关系图理解

┌─────────────┐

│ Active │ ←←←←←←←←←←←←←←←←←←←

│ Directory │ 概念/服务层

└─────────────┘

↑

↑ 运行在

↓

┌─────────────┐

│ Domain │ ←←←←←←←←←←←←←←←

│ Controller │ 物理/服务器层

└─────────────┘

你可以部署多个 DC,它们都共享一个活动目录数据库,实现同步与冗余。

四、通俗对比理解

五、一个实际工作场景区分

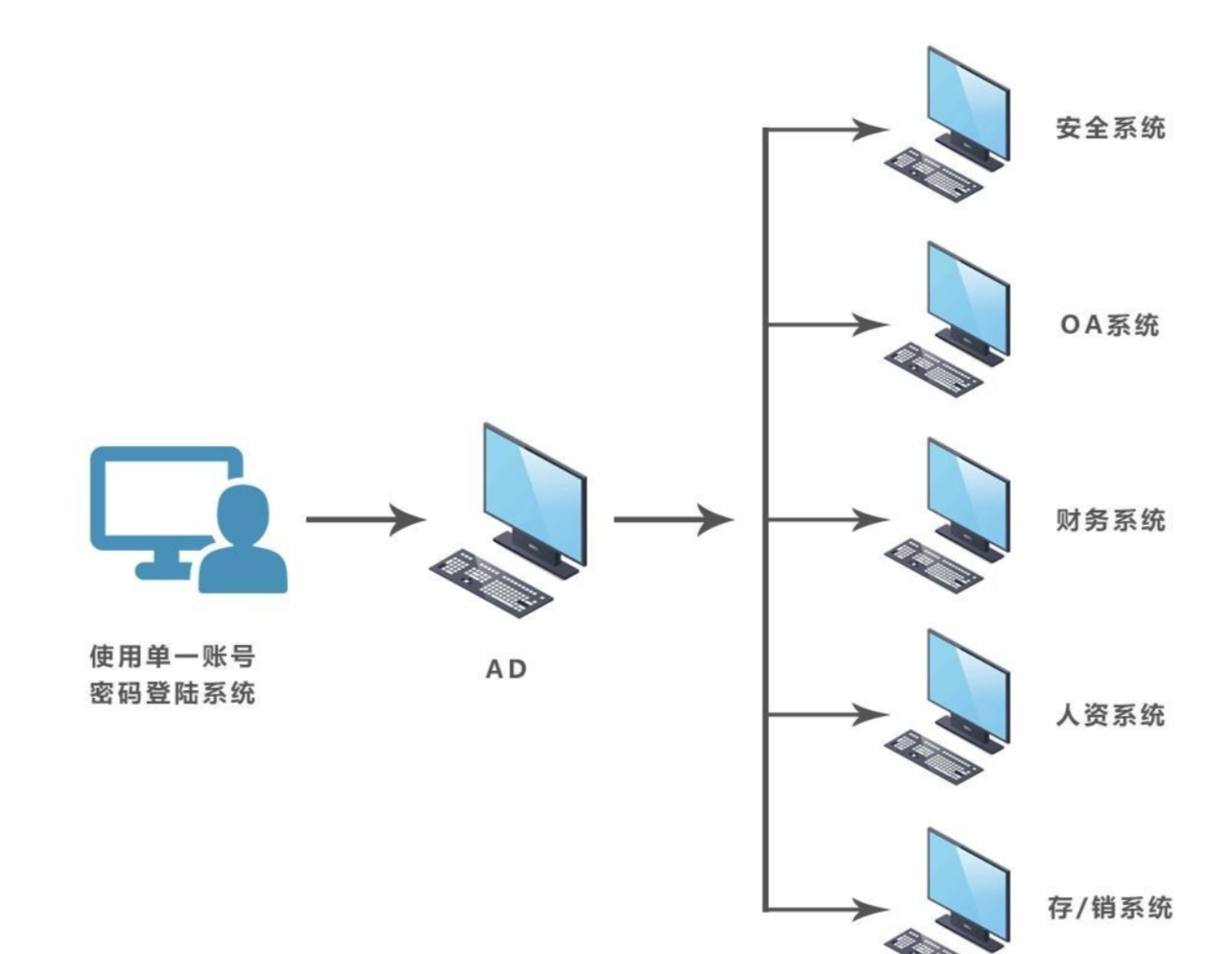

假设你正在公司内网登录电脑:

你输入账号密码,后台会将验证请求发给 DC(域控制器)

DC 接收到请求后,会查询其本地缓存或目录数据库(AD)

匹配成功后,DC 生成 Kerberos 票据,允许你登录、访问资源

📌 所以整个登录流程中:

💡DC 处理请求,AD 提供验证逻辑

六、安全视角下:AD 和 DC 各自的攻防重点

📌 一旦 DC 被攻陷,相当于攻击者获得了整个 AD 的“操作权”。

因此DC 服务器的隔离和硬件保护是重中之重。

七、总结一句话:

AD 是灵魂,DC 是肉体。

活动目录定义了规则和数据,域控制器把它执行出来。

懂得区分两者的角色,你才能:

理清网络结构逻辑

做好权限边界设计

有效制定安全加固方案

在渗透测试中更清晰识别风险点