不先“分清事件是什么、严重到什么程度”,所有应急响应都是盲目的。

在应急响应体系中,有两项工作决定了后续一切动作是否正确:

事件分类:这是一个什么性质的事件?

事件分级:它严重到什么程度?

如果这一步判断错误,后果通常是:

轻的事件被“过度响应”,造成业务恐慌

重的事件被“低估处理”,造成扩散和问责

一、网络安全事件的分类

按照我国网络安全应急管理的通行做法,网络安全事件通常划分为以下七大类:

1️⃣ 有害程序事件

定义

因计算机病毒、蠕虫、木马、勒索软件、挖矿程序等有害程序传播或活动,引发的安全事件。

典型表现

主机或服务器被植入木马

勒索病毒导致文件被加密

挖矿程序大量消耗 CPU / GPU

内网横向传播恶意代码

核心风险点

业务系统可用性

数据完整性

内网扩散风险

应急重点:

快速隔离 + 阻断传播路径 + 恢复系统

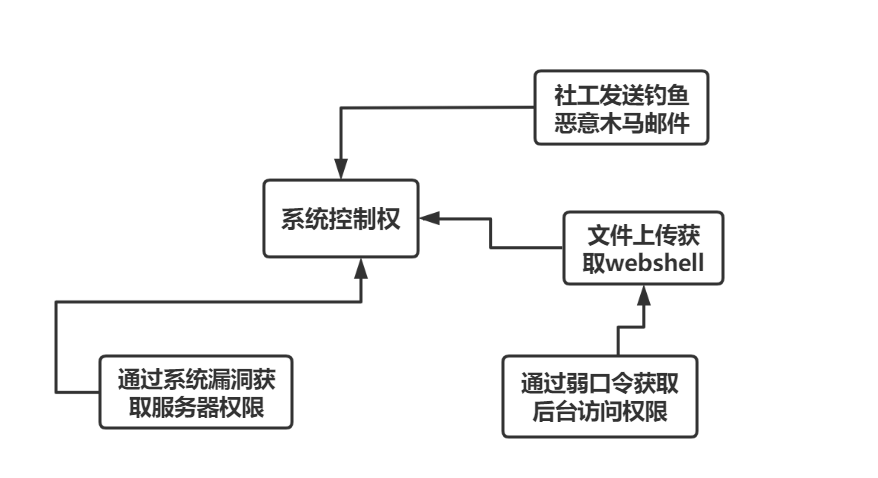

2️⃣ 网络攻击事件

定义

通过网络手段对信息系统、网络资源或服务实施的主动攻击行为。

常见类型

DDoS / CC 攻击

漏洞利用攻击(0day / 已知漏洞)

暴力破解、撞库

Web 攻击(SQL 注入、XSS、上传木马)

内部人员恶意攻击

核心风险点

业务连续性

核心系统控制权

横向渗透风险

应急重点:

快速止血 + 攻击面收缩 + 权限回收

3️⃣ 信息破坏事件

定义

对信息系统中存储、处理、传输的信息实施破坏,导致信息被篡改、删除、丢失。

典型场景

数据被恶意删除

关键配置被篡改

日志被清空或伪造

数据库被破坏

核心风险点

数据完整性

业务正确性

事后追责与审计能力

应急重点:

证据保全 + 数据恢复 + 防止二次破坏

4️⃣ 信息内容安全事件

定义

信息系统发布、传播的内容违反法律法规或产生严重社会影响的安全事件。

常见类型

非法、违规信息被篡改发布

网站被挂马、挂黑页

被利用传播不良、虚假或敏感信息

被用于钓鱼、诈骗、舆情攻击

核心风险点

法律合规风险

舆情风险

组织声誉风险

应急重点:

快速下线内容 + 舆情控制 + 固定证据

5️⃣ 设备设施故障事件

定义

因网络设备、服务器、存储、中间件等设备设施故障,导致信息系统安全或业务运行受影响的事件。

典型场景

核心交换机、路由器故障

存储阵列损坏

防火墙异常重启

数据库、中间件崩溃

⚠️ 注意:

即使不是攻击,只要影响安全与业务,也属于网络安全事件范畴。

核心风险点

单点故障

业务中断

容灾能力不足暴露

应急重点:

切换、恢复、验证、追因

6️⃣ 灾害性事件

定义

因自然灾害或重大突发事件,导致信息系统、网络设施受到破坏或中断。

包括但不限于

火灾、水灾、地震

长时间断电

机房环境异常

大范围通信中断

核心风险点

业务连续性

灾备体系有效性

恢复时间目标(RTO)

应急重点:

灾备切换 + 业务优先级保障

7️⃣ 其他信息安全事件

定义

不完全符合上述分类,但对网络与信息安全产生影响的事件。

常见示例

第三方供应链安全事件

云平台、托管服务商安全事件

人为误操作引发的安全后果

合规违规导致的系统下线

📌 应急重点:

事件定性 + 风险评估 + 管控边界

二、为什么“事件分级”比“事件分类”更重要

分类解决的是:“这是哪一类问题”

分级解决的是:“我要动用多大的资源、谁来负责、是否要上报”

在实践中,同一类事件,不同级别,处置策略完全不同。

三、网络安全事件分级的考虑要素(怎么判断严重程度)

在进行事件分级时,通常要综合以下六大要素:

1️⃣ 影响范围

影响单台设备、单个系统?

还是多个系统、多个部门?

是否跨单位、跨行业?

2️⃣ 影响程度

是否导致业务中断?

是否造成数据丢失、泄露、篡改?

是否影响核心业务或关键系统?

3️⃣ 影响对象的重要性

是否涉及:

关键信息系统

重要业务系统

核心数据库

是否涉及个人信息、重要数据?

4️⃣ 持续时间

短时可恢复?

已持续数小时 / 数天?

是否存在持续攻击风险?

5️⃣ 社会与舆情影响

是否已被外界感知?

是否可能引发舆情?

是否涉及公众利益?

6️⃣ 法律与合规风险

是否触及法律红线?

是否需要监管报送?

是否可能被追责?

📌 记住一句话:

分级的本质,是对“后果”的评估,而不是对“技术”的评估。

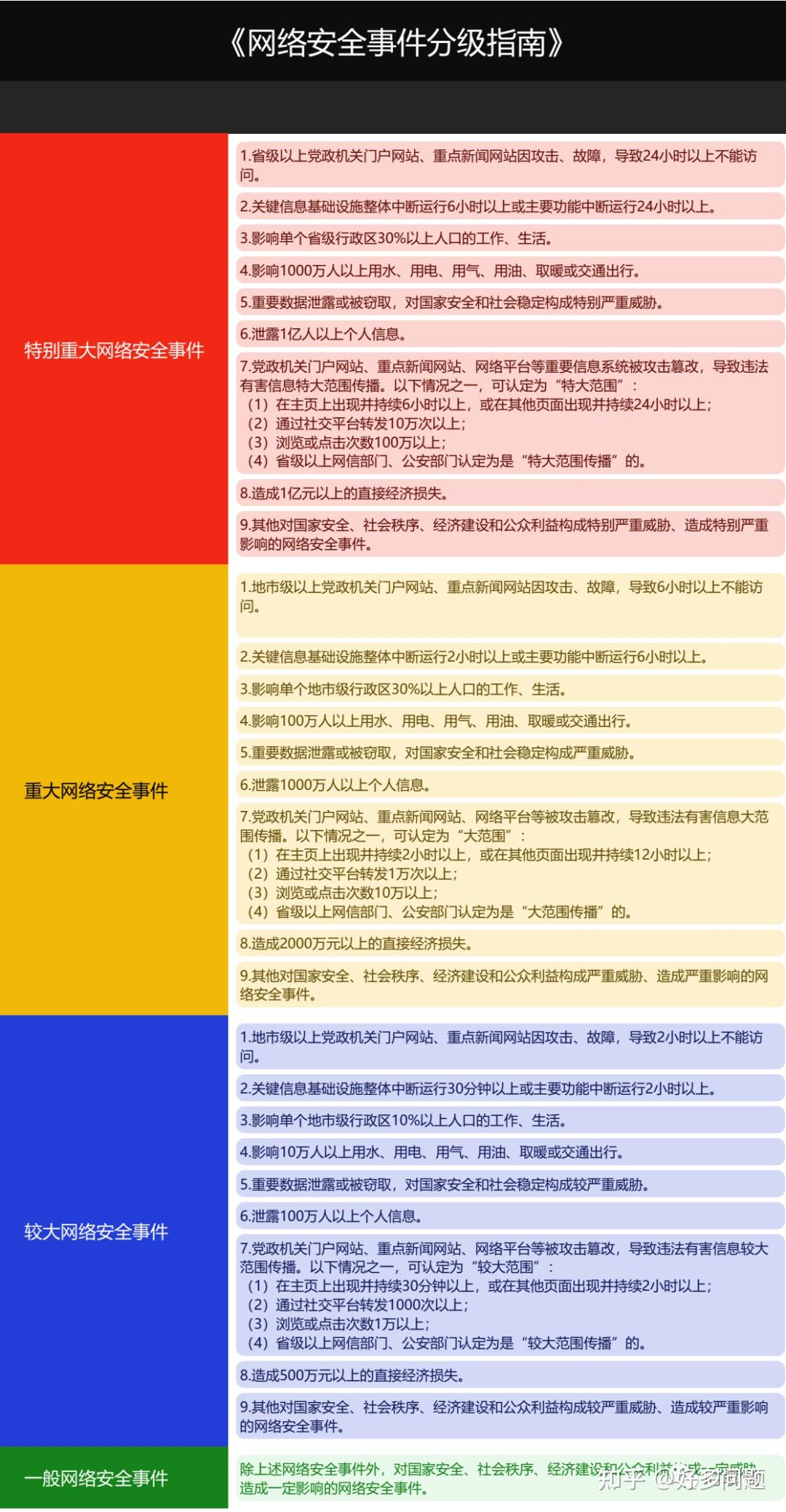

四、网络安全事件分级(常见四级模型)

在国家应急和行业实践中,网络安全事件通常分为四级:

🔴 一级(特别重大)网络安全事件

特征

大范围网络或系统瘫痪

严重数据泄露、破坏

造成重大社会影响或国家安全影响

响应要求

最高级别应急响应

启动跨部门、跨区域协同

立即上报国家或上级主管部门

🟠 二级(重大)网络安全事件

特征

重要业务系统长时间中断

重要数据泄露或严重破坏

可能引发社会舆情

响应要求

启动专项应急响应

主管领导直接参与

按规定时限上报

🟡 三级(较大)网络安全事件

特征

局部业务受影响

未造成大规模扩散

可控、可恢复

响应要求

启动单位级应急响应

技术团队主导处置

形成完整事件报告

🟢 四级(一般)网络安全事件

特征

影响范围有限

未影响核心业务

可快速恢复

响应要求

日常处置流程

记录在案

用于风险分析和改进

五、一个实用判断原则

在真实应急中,可以用一句话快速辅助判断:

“如果这件事明天被审计、被问责、被曝光,我能不能解释得清楚?”

如果答案是 不能,

那它的级别,一定不低。

六、这一部分你真正应该“带走”的东西

✅ 网络安全事件不是只有“黑客攻击”

✅ 故障、误操作、灾害同样属于安全事件

✅ 分级不是技术活,是风险评估能力

✅ 分错级,后果往往比技术处置失败更严重